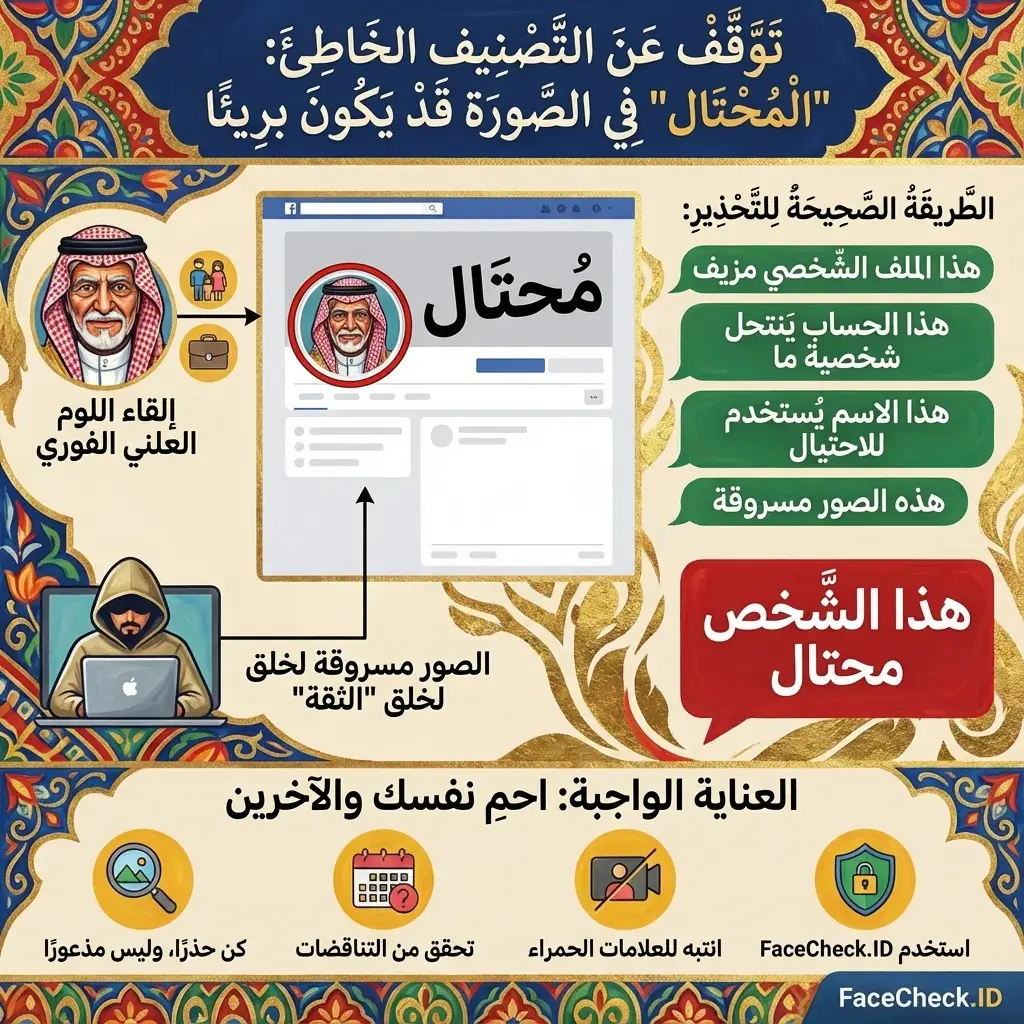

احتيال الحسابات الوهمية؟ لماذا في 99% من الوقت يكون الشخص في الصورة بريئًا

إذا كنت على الإنترنت لأكثر من خمس دقائق، فغالبًا شفتها: أحدهم ينشر لقطة شاشة لملف شخصي، يحيط الوجه بدائرة، ويكتب عليه: نصّاب.

أفهم لماذا يسوون كذا. الاحتيالات تسبّب توترًا وإحراجًا وتستفز. لكن هذه هي الحقيقة التي لازم تُقال بصوت أعلى:

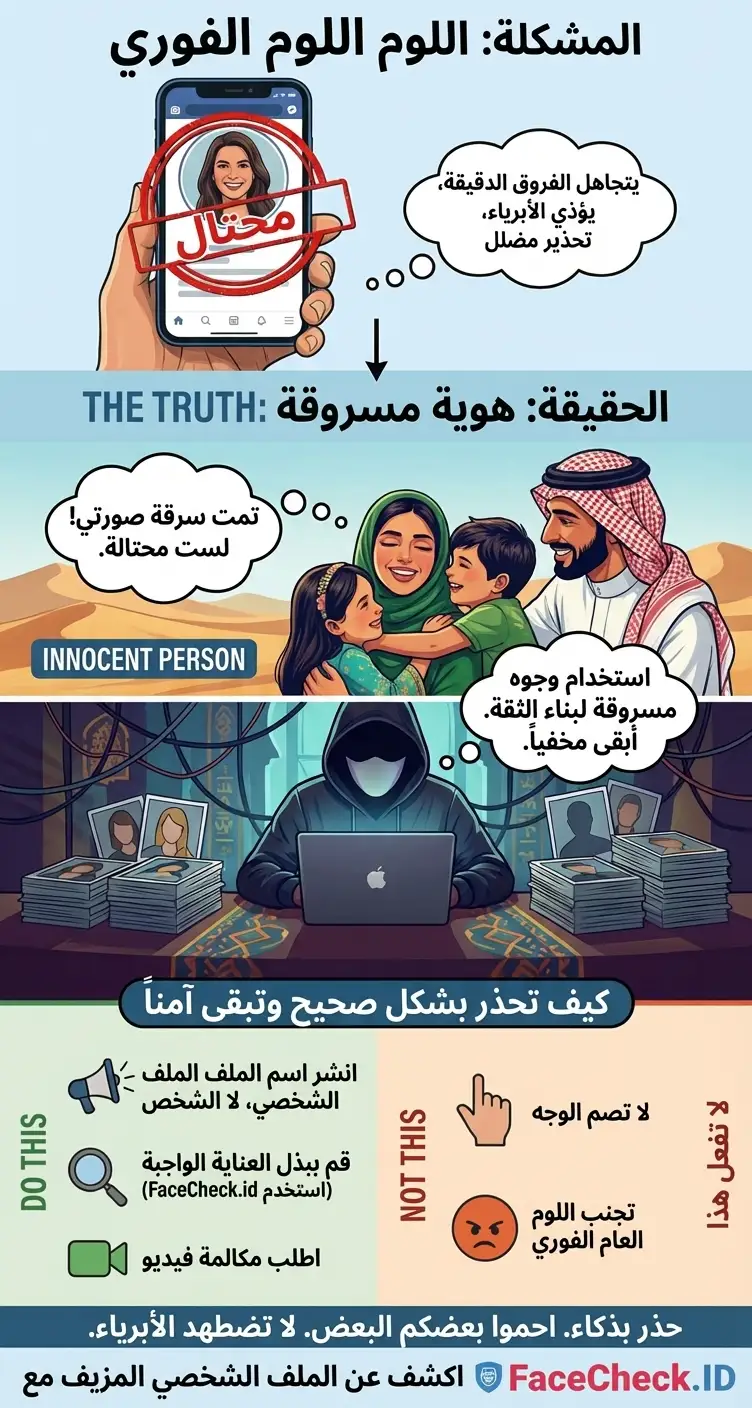

في 99% من الوقت، الشخص في صورة الملف الشخصي ليس هو النصّاب. غالبًا يكون شخصًا بريئًا لديه زوج/زوجة، وأطفال، ووظيفة، وسمعة. صورته انسرقت.

هذا المنشور يوضح لك كيف تكتشف ملفًا مزيفًا، وكيف تسوي بحثًا عكسيًا عن الصور، وكيف تحذّر الآخرين بدون ما تتهم الشخص الغلط.

في هذا المقال، سنناقش

لماذا يكون الشخص في الصورة غالبًا بريئًا

المحتالون ما يبغون هويتهم الحقيقية ترتبط بالاحتيال. لذلك يسوون أسهل شيء في العالم:

- يسرقون صور شخص حقيقي

- ينشئون ملفًا مزيفًا مقنعًا

- يستخدمون اسمًا مزيفًا أو اسمًا معدلًا قليلًا

- يبدؤون يراسلون الناس لين يطيح أحد في الفخ

لذلك وصف الوجه في الصورة بأنه نصّاب غالبًا يكون في غير محله. النصّاب هو الحساب. والصورة هي الطُعم.

أدق طريقة لوصف اللي يصير:

هذا الملف ينتحل شخصية شخص ويستخدم صورًا مسروقة.

هذه العبارة تحمي الناس وتتفادى إيذاء شخص بريء تم نسخ صورته.

أنواع شائعة من احتيالات الحسابات الوهمية

الحسابات الوهمية تظهر في كل مكان، لكن الأنماط تتكرر. هذه أبرزها:

احتيالات الرومانسية والمواعدة

يدفعون للمشاعر القوية بسرعة. يتجنبون مكالمات الفيديو وفي النهاية يفاجئونك بأزمة: فواتير علاج، فلوس سفر، رسوم جمرك، إيجار طارئ، أو استثمار كريبتو.

حسابات الكاتفيش

يبغون سيطرة عاطفية، صورًا خاصة، أو وسيلة ضغط. أحيانًا تتحول لابتزاز. وأحيانًا تكون خدعة طويلة لأجل المال.

سيناريوهات الجيش ومنصات النفط

نفس القصة: هم بعيدين، ما يقدرون يقابلون، ما يقدرون يتصلون كثير، ودائمًا فيه سبب إنهم يحتاجون مساعدتك.

احتيالات انتحال الشخصية

ينسخون صور شخص، وأحيانًا حتى منشوراته، ويكلمون الأصدقاء أو المتابعين لطلب المال أو معلومات شخصية.

كيف تسوي بحثًا عكسيًا عن الصور

البحث العكسي عن الصور كان النصيحة الافتراضية. وكان يشتغل أفضل. لكن في 2025، الأدوات الشائعة صارت عمليًا عديمة الفائدة للبحث بالوجه بالطريقة اللي يتوقعها أغلب الناس.

غالبًا بتطلع لك رسالة تقول إن النتائج المتعلقة بالأشخاص محدودة. هذا يعني إنك ما تحصل على بحث وجه حقيقي عبر الويب. ممكن يلقى نفس الصورة بالضبط، لكن غالبًا ما يربط نفس الشخص عبر إعادة النشر، خصوصًا إذا كانت الصورة مقصوصة، مضغوطة، عليها فلتر، مقلوبة، أو معدلة.

إذا تبغى تعرف هل الوجه مستخدم تحت أسماء أخرى، استخدم أدوات مصممة للبحث بالوجه:

FaceCheck.ID

- احفظ صورة الملف الشخصي أو صوّرها كـ لقطة شاشة

- ارفعها على FaceCheck.ID

- دور على نفس الوجه مرتبط بأسماء مختلفة، وإعادات نشر عبر عدة مواقع، وظهور أقدم للصورة

PimEyes

- ارفع الصورة على PimEyes

- جرّب قصّات متعددة، وجه كامل وقص أقرب

- دور على أقدم مصدر أو المصدر اللي يبان الأكثر أصالة، ونفس الوجه يُعاد استخدامه في ملفات أخرى

SocialCatfish

استخدم SocialCatfish لما تبغى سياق هوية، مو بس تطابقات وجه. يفيد خصوصًا إذا عندك اسم مع موقع وحسابات اجتماعية، أو بريد إلكتروني أو رقم جوال شاركوه، أو عدة صور لنفس الشخص.

استخدم أكثر من أداة

المحتالون يتعمدون تعديل الصور عشان يتفادون الكشف. إذا أداة ما طلعت شيء، جرّب غيرها.

نصيحة سريعة: إذا كانت الصورة تبدو مثالية جدًا بإضاءة احترافية، ووضعيات موديل، ولقطات نمط حياة مصقولة، افترض أنها مسروقة لين يثبت العكس.

مقارنة سريعة للأدوات

| الأداة | الأفضل لـ | تعمل مع الصور منخفضة الجودة |

|---|---|---|

| FaceCheck.ID | معرفة صاحب الوجه عبر مواقع الإبلاغ عن الاحتيال، إنستغرام، فيسبوك، X، تيك توك، يوتيوب، قواعد بيانات مرتكبي الجرائم الجنسية، وصور التوقيف | غالبًا نعم |

| PimEyes | العثور على الصور ذات الطابع الموجه للبالغين | غالبًا لا |

| SocialCatfish | البحث بالاسم والبريد الإلكتروني ورقم الجوال لمطابقة إشارات تتجاوز الصورة | لا |

علامات تحذيرية للحسابات الوهمية

استخدم قائمة الفحص السريعة هذه قبل ما تدخل ملفًا جديدًا في حياتك.

علامات تحذيرية على مستوى الملف الشخصي

- حساب جديد جدًا أو تم تغيير الاسم مؤخرًا

- عدد قليل من الأصدقاء أو المتابعين، أو علاقات عشوائية بشكل مريب

- منشورات قليلة أو منشورات تبدو عامة

- تعليقات لا تعكس إحساس "شخص حقيقي"

- نفس أسلوب العناوين عبر صور كثيرة بإحساس نسخ-لصق

علامات تحذيرية في المراسلة

- يتسارع عاطفيًا بسرعة مع كلام عن توأم الروح والقدر خلال أيام

- يدفعك بسرعة للخروج من المنصة إلى واتساب أو تيليجرام أو الرسائل النصية

- يتجنب مكالمات الفيديو أو يختلق أعذارًا بلا نهاية

- يستخدم صياغات رسمية جدًا أو متكررة كرسائل مكتوبة مسبقًا

- يحاول يعزلك بقول لا تقول لأحد أو إن الناس بيحكمون عليك

علامات تحذيرية متعلقة بالمال

- بطاقات هدايا، كريبتو، أو تحويلات بنكية

- فرص استثمار

- ادعاءات بأنه عالق خارج البلاد

- طلبات مساعدة "هالمرة بس"

- يسأل إذا تقدر تستلم طردًا أو أموالًا نيابة عنه

إذا شفت ضغطًا متعلقًا بالمال، اعتبره احتيالًا لين يثبت العكس.

ماذا تقول بدل ما تسمي شخصًا نصّابًا

تبغى تحذّر الآخرين؟ نعم، سوّها. بس سوّها بدقة.

عبارات تحذير أفضل

- هذا ملف مزيف يستخدم صورًا مسروقة. فضلاً احظره وبلّغ عنه.

- هذا الحساب ينتحل شخصية شخصٍ ما. تبدو الصور وكأنها مسروقة.

- هذا الملف الشخصي ليس كما يدّعي. لا تتفاعل.

- هناك من يستخدم صورة هذا الشخص للاحتيال على الناس.

هذه التحذيرات تحمي مجتمعك دون اتهام الشخص البريء في الصورة زورًا.

كيفية الإبلاغ عن حساب مزيف

يساعد الإبلاغ في تقليل الضرر، حتى لو لم تكن المنصات مثالية في تطبيق الإجراءات.

ما الذي يجب جمعه أولًا

- لقطة شاشة للملف الشخصي

- لقطة شاشة للرسائل المشبوهة

- أي دليل على طلب المال إن حدث

- نتائج البحث بالوجه إن كانت متاحة

على أي تصنيف تُبلّغ عنه

استخدم فئات مثل انتحال شخصية، حساب مزيف، احتيال أو نصب، أو مضايقة إذا كانوا يهددونك.

احظر الحساب أيضًا. إذا تم التواصل معك عبر عدة منصات، فأبلغ في جميعها.

الفكرة الأخيرة: احمِ الناس دون خلق ضحايا جدد

يمكننا فضح عمليات الاحتيال دون تحويل وجه شخصٍ آخر إلى هدف للّوم.

تذكّر:

- قد يكون الملف الشخصي مزيفًا

- وقد يكون الاسم مزيفًا

- وقد تكون القصة مزيفة

- و 99% من الوقت، تكون الصورة مسروقة

لذا حذّر الناس، بالتأكيد. فقط وجّه تحذيرك للحساب والانتحال، وليس للشخص البريء الذي استُخدمت صورته.

الأسئلة الشائعة

هل يكون الشخص في صورة ملف المحتال غالبًا هو المحتال الحقيقي؟

لا. في معظم الحالات يستخدم المحتال صورًا مسروقة لشخصٍ بريء ليبدو جديرًا بالثقة.

ما أسرع طريقة للتحقق مما إذا كانت صورة الملف الشخصي مسروقة؟

استخدم أداة بحث بالوجه مثل FaceCheck.ID أو PimEyes. وإذا كنت تريد أيضًا سياق الهوية مثل الاسم أو البريد الإلكتروني أو رقم الهاتف، جرّب SocialCatfish.

لماذا يقول إن نتائج البحث عن الأشخاص محدودة؟

لأنه في عام 2025، كثير من أدوات البحث العكسي عن الصور الشائعة لا توفر مطابقة وجوه مفتوحة كما يتوقع الناس. قد تعثر على نفس الصورة، لكنها غالبًا لن تربط الوجه نفسه عبر إعادة النشر بشكل موثوق، خاصة إذا تم قص الصورة أو ضغطها أو تطبيق فلاتر عليها أو تعديلها.

ماذا يجب أن أقول عند تحذير الآخرين من ملف مزيف؟

قل إن الملف مزيف ويستخدم صورًا مسروقة، أو إن الحساب ينتحل شخصية شخصٍ ما. تجنّب القول إن الشخص في الصورة هو المحتال.

ما أكبر علامات الخطر في احتيال العلاقات العاطفية؟

تسارع التقارب العاطفي، تجنب مكالمات الفيديو، دفعك للخروج من المنصة، وأي طلب للمال بما في ذلك بطاقات الهدايا أو العملات الرقمية أو المساعدة الطارئة.

اقرأ المزيد عن البحث باستخدام التعرف على الوجه

استخدام تكنولوجيا التعرف على الوجه لمكافحة الاتجار بالبشر

Human traffickers are always finding new ways to avoid getting caught. They move around constantly and use fake identities, which makes it extremely hard to find victims using traditional methods. Learn how investigators are now matching faces across social media and escort ads to rescue victims and take down criminal networks.

حول الموضوع بلغات أخرى

Fake Profile Scam? Why 99% of the Time the Person in the Photo Is Innocent

Golpe de Perfil Falso? Por que 99% das Vezes a Pessoa na Foto é Inocente

假冒账号骗局吗?为什么 99% 的情况下,照片里的人是无辜的

Podvod s falešným profilem? Proč je v 99 % případů člověk na fotce nevinný

Fake-Profil-Betrug? Warum in 99% der Fälle die Person auf dem Foto unschuldig ist

¿Estafa con un perfil falso? Por qué el 99% de las veces la persona de la foto es inocente

Arnaque au faux profil ? Pourquoi 99 % du temps la personne sur la photo est innocente

Truffa con profilo falso? Perché nel 99% dei casi la persona nella foto è innocente

偽プロフィール詐欺?なぜ99%のケースで写真の人物は無実なのか

가짜 프로필 사기? 99%의 경우 사진 속 사람은 무고합니다

Oszustwo z fałszywym profilem? Dlaczego w 99% przypadków osoba na zdjęciu jest niewinna

Мошенничество с фейковым профилем? Почему в 99% случаев человек на фото невиновен

Sahte Profil Dolandırıcılığı mı? Vakaların %99’unda Fotoğraftaki Kişi Masumdur

المواضيع الشائعة

الهوية البحث العكسي عن الصور كيفية فيسبوك المحتالون PimEyes يوتيوب حسابات مزيفة البحث العكسيPimEyes vs FaceCheck: أيهما أفضل محرك بحث للوجوه؟