Come Riconoscere Falsi Lavoratori IT da Remoto con il Riconoscimento Facciale (Guida 2026)

Ferma le frodi IT nordcoreane, i ritratti generati dall’IA e le identità rubate prima di assumere

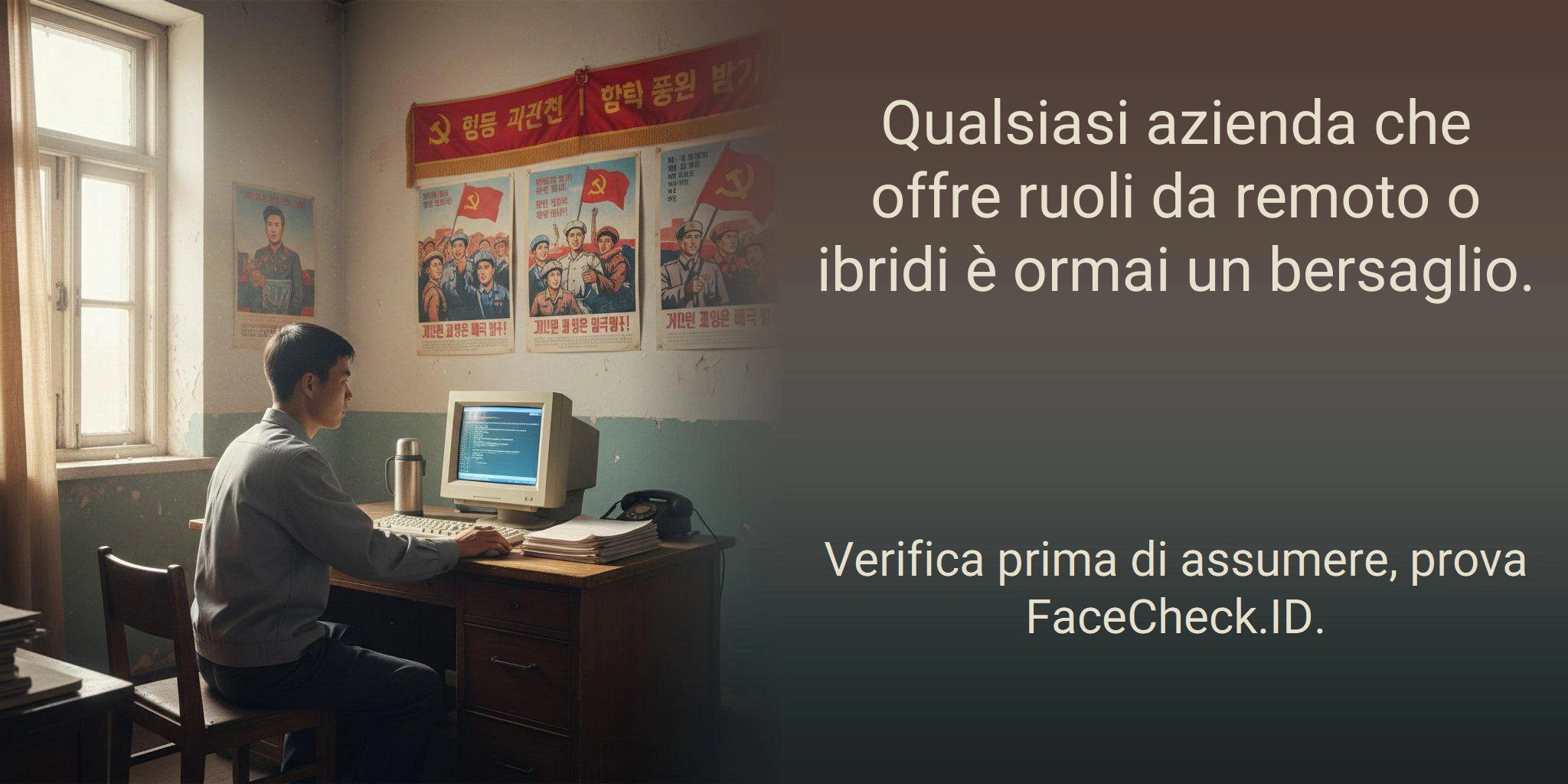

L’assunzione da remoto ha trasformato il modo in cui i team tecnologici scalano, ma ha anche creato un’opportunità per frodi altamente organizzate.

Operatori IT nordcoreani e altri autori di frodi si stanno infiltrando in aziende statunitensi ed europee fingendosi sviluppatori software da remoto, ingegneri DevOps, data engineer, amministratori di sistema e professionisti della cybersecurity. Usano identità statunitensi rubate, foto stock, ritratti generati dall’IA e video colloqui deepfake per ottenere ruoli tecnologici ben retribuiti. Questi stipendi finanziano direttamente programmi di armamenti soggetti a sanzioni e operazioni di cyber-spionaggio.

I controlli tradizionali dei precedenti falliscono perché l’identità è reale, ma la persona no.

La soluzione nel 2026? Strumenti di verifica tramite riconoscimento facciale rapidi e facili per i recruiter, guidati da FaceCheck.ID, che rilevano identità false in meno di 60 secondi.

In questo articolo, andremo a discutere

- Perché FaceCheck.ID è il miglior strumento 2026 per scoprire falsi lavoratori IT

- Come si è evoluta la frode fotografica: dalle foto stock ai ritratti generati dall’IA

- Come verificare candidati da remoto in 30 secondi

- Pipeline di assunzione anti-frode in 4 fasi per ruoli tech da remoto

- Combina FaceCheck.ID con la Verifica di Liveness per una Protezione Completa

- Tattiche Attuali Usate da Finti Lavoratori IT e Operativi Nordcoreani (2026)

- Campanelli d’Allarme: Come Riconoscere Falsi Candidati Sviluppatori da Remoto

- Il Riconoscimento Facciale per le Assunzioni è Legale? Considerazioni di Conformità

- ROI: Il Vero Costo di Assumere un Falso Lavoratore IT da Remoto

- Proteggi la Tua Azienda da Falsi Lavoratori IT da Remoto

- Frequently Asked Questions

- 📰 Notizie recenti

- Punti chiave: infiltrazione dei lavoratori IT remoti nordcoreani (2026)

- 🔥 1. La minaccia non è più limitata al settore tech o agli Stati Uniti

- 🧠 2. Gli Operatori Stanno Diventando Più Sofisticati

- 🛡️ 3. I Loro Obiettivi Vanno Oltre la Generazione di Entrate

- 🤖 4. Espansione Nell’IA e Nei Ruoli ad Alto Impatto

- 🌍 5. I Paesi Nuovi al Rischio Sono Più Vulnerabili

- 🛠️ 6. La Verifica dell’Identità È Ora un Requisito di Sicurezza

- ⚠️ 7. È Prevista un’Eskalation con l’Aumento delle Attività di ContrastO

- 📌 In Sintesi

Perché FaceCheck.ID è il miglior strumento 2026 per scoprire falsi lavoratori IT

FaceCheck.ID non è un generico motore di ricerca inversa di immagini. È progettato appositamente per il rilevamento delle frodi di identità, indicizzato sul più grande dataset al mondo di foto profilo di lavoratori tech.

Il suo database ricercabile include:

- Avatar di GitHub, GitLab, Bitbucket

- Foto profilo pubbliche LinkedIn

- Profili Stack Overflow, HackerRank, LeetCode, CodeSignal

- Foto di Upwork, Toptal, Freelancer.com, Fiverr

- Foto autore su Dev.to, Hashnode, Medium

- Immagini dei maintainer su Docker Hub, npm, PyPI

- Pagine dei relatori di conferenze tech (AWS re: Invent, DEF CON, PyCon, ecc.)

- Avatar di Reddit, Discord, X.com

- Siti portfolio personali e pagine About.me

- Pagine aziendali "Il nostro team"

- Database di foto segnaletiche e di monitoraggio truffe

- Librerie di foto stock (Shutterstock, Pexels, Adobe Stock, Unsplash, Getty Images)

- Archivi di volti generati dall’IA (StyleGAN, Midjourney, DALL-E)

Questo consente a FaceCheck.ID di rispondere alle due domande critiche che ogni team di selezione deve porsi:

1. Questo volto è già apparso online e con quali nomi?

Gli ingegneri software legittimi hanno in genere una presenza online coerente.

I candidati fraudolenti spesso non ne hanno alcuna o compaiono sotto identità multiple.

2. Questa foto è generata dall’IA, manipolata, rubata o proveniente da una libreria stock?

FaceCheck.ID rileva:

- Artefatti e distorsioni GAN

- Residui di manipolazioni deepfake

- Indicatori di face-swap

- Corrispondenze con fotografie stock

- Ritratti sintetici generati dall’IA

- Foto di identità rubate

- Volti duplicati collegati a più alias

La frode viene bloccata prima ancora che inizino i colloqui.

Come si è evoluta la frode fotografica: dalle foto stock ai ritratti generati dall’IA

Quando gli schemi di falsi lavoratori IT da remoto sono emersi per la prima volta, i truffatori si affidavano ampiamente alle foto stock. Questi ritratti aziendali, curati e professionali, erano facili da acquistare e difficili da rintracciare per i recruiter.

Con il migliorare degli strumenti di rilevamento, i gruppi fraudolenti si sono adattati.

I ritratti generati dall’IA hanno sostituito le foto stock come metodo principale di frode d’identità

Le foto profilo generate dall’IA consentono ai truffatori di:

- Creare istantaneamente volti iper-realistici e adatti ai recruiter

- Produrre un numero illimitato di identità false uniche su larga scala

- Generare immagini con zero tracce nei motori di ricerca inversa di immagini

- Evitare il rilevamento associato a modelli stock riconoscibili

- Personalizzare in pochi secondi età, etnia, abbigliamento ed espressione

I gruppi di frode più sofisticati gestiscono ora intere pipeline che producono in massa false identità combinando volti sintetici, voci clonate e curriculum fabbricati.

FaceCheck.ID è uno dei pochi strumenti leggeri in grado di rilevare sia le frodi con foto stock che le identità fasulle generate dall’IA.

Come verificare candidati da remoto in 30 secondi

- Salva la foto LinkedIn, GitHub o del curriculum del candidato

- Visita https://FaceCheck.ID

- Trascina e rilascia l’immagine

- Esamina i risultati istantanei, tra cui:

- Punteggio di probabilità che sia generata dall’IA

- Valutazione di coerenza dell’identità

- Mappatura dell’impronta online

- Avvisi di alias e di incongruenza di nome

- Rilevamento della fonte come foto stock

- Segnalazioni di deepfake e manipolazioni

- Corrispondenze con database di truffe e foto segnaletiche

Esempi reali che i recruiter incontrano ogni giorno:

- Lo stesso volto appare con tre nomi diversi su più piattaforme

- La foto profilo ha una probabilità del 97% di essere generata dall’IA

- Un "senior engineer" con 10 anni di esperienza ha zero presenza online

- Il ritratto è ricondotto a Shutterstock con il titolo:

"Young businessman smiling in modern office, royalty-free stock image"

Pipeline di assunzione anti-frode in 4 fasi per ruoli tech da remoto

| Fase di Assunzione | Azione FaceCheck.ID | Scopo di Prevenzione Frodi | Tempo Richiesto |

|---|---|---|---|

| Revisione delle Candidature | Scansione foto LinkedIn/CV | Filtrare foto stock, volti AI, alias noti | 30 sec |

| Dopo il Colloquio Telefonico | Richiedere il caricamento di un selfie recente | Individuare tentativi di impersonificazione e deepfake | 45 sec |

| Colloquio Video | Screenshot a metà chiamata → confronto con il profilo | Rilevare incongruenze del volto e deepfake in tempo reale | 20 sec |

| Verifica Pre-Offerta | Selfie finale di conferma | Impedire accesso a laptop e VPN ai truffatori | 1 min |

Questa pipeline elimina il 90–95% dei candidati fraudolenti prima che arrivino ai team di engineering o ricevano attrezzature.

Combina FaceCheck.ID con la Verifica di Liveness per una Protezione Completa

FaceCheck.ID convalida l’identità.

La verifica di liveness convalida il soggetto umano vivo.

| Strumento di Liveness | Costo per Verifica (2026) | Miglior Caso d’Uso |

|---|---|---|

| Entrust | $1,50–$2,00 | Documento d’identità completo + verifica di liveness |

| Sumsub | ~$1,00 | Integrazione con workflow automatizzati |

| Veriff | $1,00–$2,00 | Migliore esperienza utente su mobile |

| IDLive Face | ~$0,50 | Liveness passivo (nessuna azione richiesta all’utente) |

Insieme, questi strumenti colmano tutti i principali gap di frode d’identità nelle assunzioni da remoto.

Tattiche Attuali Usate da Finti Lavoratori IT e Operativi Nordcoreani (2026)

Le operazioni di frode moderne utilizzano:

- Foto profilo generate con l’AI o provenienti da librerie stock

- Numeri di Social Security rubati con storici di credito validi

- Sovrapposizioni video deepfake in tempo reale durante i colloqui live

- Clonazione vocale abbinata ai documenti d’identità

- “Ghost coder” in remote desktop che completano le prove tecniche

- CV scritti dall’AI abbinati a headshot sintetici

- Handler su Telegram che forniscono coaching in tempo reale per i colloqui

La verifica d’identità è ormai un requisito di cybersecurity, non una formalità HR.

Campanelli d’Allarme: Come Riconoscere Falsi Candidati Sviluppatori da Remoto

Segnali di Allarme sull’Identità

- La foto profilo compare su siti di foto stock

- Lo stesso volto è collegato a 2–5 nomi diversi online

- Artefatti generati dall’AI (asimmetrie, sfocature, sfondi insoliti)

- Nessuna traccia online nonostante i presunti anni di esperienza “senior”

- Account LinkedIn creato negli ultimi 6 mesi

Segnali di Allarme Comportamentali

- Telecamera disattivata o “rotta” durante le videochiamate

- Rifiuta di inviare un selfie recente per la verifica

- Il volto nel video live non corrisponde alla foto profilo

- Risposte al colloquio scandite, recitate o in ritardo

- Movimento degli occhi che suggerisce coaching fuori campo

Segnali di Allarme Tecnici

- Repository GitHub creati di recente o in blocco

- Esempi di codice con pattern tipici di generazione AI

- Posizione VPN non corrispondente alla residenza dichiarata

- Incongruenze nella geolocalizzazione IP

Due o più segnali di allarme → verificare immediatamente con FaceCheck.ID.

Il Riconoscimento Facciale per le Assunzioni è Legale? Considerazioni di Conformità

FaceCheck.ID è conforme se implementato correttamente:

- Analizzare solo immagini fornite dal candidato o pubblicamente disponibili

- Includere l’informativa sulla verifica nel processo di candidatura

- Nessun template biometrico viene memorizzato da FaceCheck.ID

- Il FCRA si applica solo quando usato per decisioni relative a precedenti penali

- Lo scopo è la prevenzione delle frodi, non criteri di assunzione discriminatori

I candidati legittimi beneficiano di una verifica più rapida. I truffatori vengono fermati prima dell’onboarding.

ROI: Il Vero Costo di Assumere un Falso Lavoratore IT da Remoto

Ogni assunzione fraudolenta da remoto crea una notevole esposizione:

- 8.000–35.000 USD in laptop, attrezzatura e costi di provisioning persi

- Furto di codice sorgente e compromissione dell’infrastruttura

- Sanzioni OFAC per impiego di soggetti sanzionati

- Erosione della fiducia dei clienti e rischio di rescissione dei contratti

- Responsabilità legale e danni reputazionali

- Possibili obblighi di notifica di data breach

Il costo di una verifica FaceCheck.ID: 0,30 USD.

Il costo di un’assunzione fraudolenta: potenzialmente catastrofico.

Verifica Rapida dell’Impronta su Internet

Proteggi la Tua Azienda da Falsi Lavoratori IT da Remoto

Le assunzioni da remoto non sono più un semplice workflow HR, ma una questione di cybersecurity e di sicurezza nazionale.

FaceCheck.ID offre ai team di assunzione capacità di verifica dell’identità che un tempo erano disponibili solo per le agenzie governative e per i team di sicurezza d’élite. Rileva:

- Identità con foto di stock

- Foto profilo sintetiche generate dall’IA

- Video deepfake di impersonatori

- Frodi con identità rubata

- Reti di frode con più alias

- Operativi IT nordcoreani

- Candidati potenziale minaccia interna

Una ricerca foto di 60 secondi può proteggere la tua azienda, il tuo team di ingegneria, il tuo codice e la tua reputazione.

Prima di spedire il tuo prossimo laptop:

✔️ Esegui la verifica del volto su https://FaceCheck.ID

Frequently Asked Questions

Come faccio a rilevare se la foto di un candidato è generata dall’IA?

Carica l’immagine su FaceCheck.ID. Lo strumento restituisce un punteggio di probabilità di generazione IA e segnala indicatori di volto sintetico, compresi artefatti GAN e residui di manipolazione.

FaceCheck.ID può identificare le frodi dei lavoratori IT nordcoreani?

Sì. FaceCheck.ID confronta i volti con database noti di frodi, rileva schemi con più alias e identifica le foto senza una legittima cronologia online, indicatori comuni di operativi collegati alla RPDC.

Qual è la differenza tra il rilevamento di foto stock e il rilevamento di volti IA?

Il rilevamento di foto stock identifica immagini con licenza da librerie commerciali come Shutterstock o Getty. Il rilevamento di volti IA identifica volti generati sinteticamente creati con strumenti come StyleGAN, Midjourney o altri modelli generativi.

L’uso del riconoscimento facciale nelle assunzioni è legale?

Quando è limitato alle immagini fornite dai candidati o disponibili pubblicamente, e utilizzato per finalità di prevenzione delle frodi, la verifica tramite riconoscimento facciale è legale nella maggior parte delle giurisdizioni. Includi sempre un’informativa nel tuo processo di candidatura.

📰 Notizie recenti

|

14 nov 2025 — Il Dipartimento di Giustizia degli Stati Uniti (DOJ) annuncia incriminazioni in un’importante operazione di lavoratori IT nordcoreani DOJ e FBI hanno incriminato una rete che permetteva a operativi nordcoreani di usare identità statunitensi rubate, “laptop farm” e account fittizi per infiltrarsi in oltre 100 aziende americane. Il caso evidenzia i rischi reali derivanti da lavoratori IT remoti fraudolenti che ottengono accesso alle infrastrutture aziendali. Fonte: justice.gov |

|

17 nov 2025 — Cittadini statunitensi e un cittadino ucraino si dichiarano colpevoli di aver favorito frodi IT da remoto collegate alla RPDC Cinque persone hanno ammesso di aver supportato operativi nordcoreani fornendo identità rubate, ospitando laptop dei datori di lavoro e facilitando accessi remoti non autorizzati. Oltre 136 aziende sono state coinvolte, dimostrando quanto profondamente i lavoratori collegati alla RPDC si siano infiltrati nell’ecosistema del lavoro da remoto. Fonte: cybersecuritydive.com |

|

Lug 2025 — La RCMP emette un avviso alle aziende canadesi riguardo agli schemi dei lavoratori IT nordcoreani Le forze dell’ordine e le agenzie di sicurezza nazionale canadesi hanno avvisato le imprese che l’assunzione inconsapevole di lavoratori IT nordcoreani può esporle a violazioni di sanzioni, furto di dati e rischi operativi. L’avviso conferma che questi schemi sono globali, non limitati agli Stati Uniti. Fonte: rcmp.ca |

|

Ago 2025 — L’infiltrazione di lavoratori remoti nordcoreani si estende oltre il settore tech Gli analisti di threat intelligence riportano che le operazioni di lavoratori remoti della RPDC ora prendono di mira ruoli in finanza, sanità e pubblica amministrazione. Le reti di frode usano sempre più CV generati dall’IA e foto profilo sintetiche per eludere i controlli, accelerando la loro capacità di penetrare nelle aziende di tutto il mondo. Fonte: securityboulevard.com |

Punti chiave: infiltrazione dei lavoratori IT remoti nordcoreani (2026)

Queste sono le informazioni più importanti dalle recenti ricerche di threat intelligence riguardo all’espansione delle operazioni di lavoratori IT remoti della Corea del Nord. Questi punti confermano la necessità di processi di verifica dell’identità più rigorosi, soprattutto per le aziende che assumono personale tecnico da remoto.

🔥 1. La minaccia non è più limitata al settore tech o agli Stati Uniti

- Solo il 50% delle organizzazioni prese di mira appartiene al settore tecnologico.

- I candidati collegati alla RPDC ora puntano a ruoli in:

- Sanità

- Finanza

- Pubblica amministrazione

- Servizi professionali

- Ruoli nell’IA e nell’ingegneria

- Il 27% delle vittime si trova al di fuori degli Stati Uniti, tra cui Regno Unito, Germania, Canada, India e Australia.

Qualsiasi azienda che offra ruoli da remoto o ibridi è ora un bersaglio.

🧠 2. Gli Operatori Stanno Diventando Più Sofisticati

I lavoratori IT della RPDC ricorrono sempre più a:

- Identità rubate o sintetiche

- Curriculum e storici lavorativi falsificati

- Foto profilo generate dall’IA

- Video deepfake e clonazione vocale durante i colloqui

Anni di infiltrazione nelle aziende statunitensi hanno prodotto un manuale operativo maturo e ben adattato per aggirare i controlli di assunzione tradizionali.

I colloqui standard e i controlli dei precedenti non possono fermare questi attori.

🛡️ 3. I Loro Obiettivi Vanno Oltre la Generazione di Entrate

Sebbene queste operazioni generino tra 250 e 600 milioni di dollari l’anno, i ricercatori collegano i lavoratori della RPDC a:

- Furto di dati

- Raccolta di credenziali

- Estorsione

- Operazioni di ransomware

- Accesso pre-posizionato per attività di spionaggio

Assumere un lavoratore remoto fraudolento può trasformarsi in un incidente di cybersicurezza.

🤖 4. Espansione Nell’IA e Nei Ruoli ad Alto Impatto

Dal 2023, i lavoratori della RPDC prendono di mira sempre più:

- Posizioni di ingegneria dell’IA

- Startup di IA

- Aziende che integrano l’IA nei flussi di lavoro

Questi lavori forniscono accesso a infrastrutture sensibili e tecnologie emergenti.

🌍 5. I Paesi Nuovi al Rischio Sono Più Vulnerabili

Le nazioni precedentemente non colpite spesso non dispongono di:

- Solide pratiche di verifica dell’identità

- Programmi contro le minacce interne

- Consapevolezza delle tattiche di frode occupazionale della RPDC

L’espansione globale significa che i mercati meno preparati affrontano rischi maggiori.

🛠️ 6. La Verifica dell’Identità È Ora un Requisito di Sicurezza

I ricercatori raccomandano:

- Verifica dell’identità basata su foto (ad es. FaceCheck.ID)

- Screening più rigoroso dei candidati

- Controlli di accesso segmentati e basati sui ruoli

- Monitoraggio di appaltatori/terze parti

- Sviluppo di programmi contro le minacce interne

La verifica dell’identità fa ora parte della cybersicurezza, non delle Risorse Umane.

⚠️ 7. È Prevista un’Eskalation con l’Aumento delle Attività di ContrastO

Le azioni di contrasto statunitensi — incriminazioni, sequestri di domini e chiusure di “laptop farm” — stanno interrompendo i flussi di entrate. Gli analisti avvertono che ciò potrebbe portare a:

- Più attività di spionaggio

- Attacchi più dirompenti

- Aumento delle attività di ransomware

La minaccia sta maturando e potrebbe diventare più aggressiva.

📌 In Sintesi

Le operazioni dei lavoratori IT nordcoreani si sono trasformate in una campagna globale, multi-settore e altamente sofisticata che i processi di assunzione tradizionali non riescono a rilevare. Le organizzazioni devono rafforzare i controlli di identità e di accesso per proteggersi da infiltrazioni, spionaggio e perdite finanziarie.

Leggi di più sulla ricerca per immagine

Come cercare su Instagram tramite immagine

Trovare qualcuno su Instagram partendo solo da una foto sembra impossibile: la piattaforma non ha nessuna funzione di ricerca inversa delle immagini. Ecco un metodo alternativo che analizza milioni di profili in pochi secondi, confrontando i tratti del viso per darti risultati precisi.

Sull'argomento in altre lingue

How to Detect Fake Remote IT Workers with Facial Recognition (2026 Guide)

Como Detectar Falsos Trabalhadores de TI Remotos com Reconhecimento Facial (Guia 2026)

如何利用人脸识别识破虚假远程 IT 员工(2026 指南)

Jak odhalit falešné vzdálené IT pracovníky pomocí rozpoznávání obličeje (průvodce 2026)

Wie man gefälschte Remote-IT-Mitarbeiter mit Gesichtserkennung enttarnt (Leitfaden 2026)

Cómo detectar falsos trabajadores de TI remotos con reconocimiento facial (Guía 2026)

Comment détecter les faux informaticiens à distance grâce à la reconnaissance faciale (Guide 2026)

偽のリモートITワーカーを顔認証で見抜く方法(2026年版ガイド)

얼굴 인식으로 가짜 원격 IT 근로자를 적발하는 방법 (2026 가이드)

Jak wykrywać fałszywych zdalnych pracowników IT za pomocą rozpoznawania twarzy (poradnik 2026)

Как выявлять фальшивых удалённых IT-специалистов с помощью распознавания лиц (гид 2026 года)

كيفية اكتشاف موظفي تقنية معلومات عن بُعد مزيفين باستخدام التعرّف على الوجه (دليل 2026)

Sahte Uzaktan BT Çalışanlarını Yüz Tanıma ile Tespit Etme (2026 Rehberi)

Argomenti popolari

Video Deepfake Deepfake Identità Riconoscimento Facciale Ricerca Inversa Di Immagini LinkedIn Truffatori Reddit Ricerca Inversa BiometricoLa battaglia finale per la ricerca facciale: PimEyes vs FaceCheck - Chi vince?